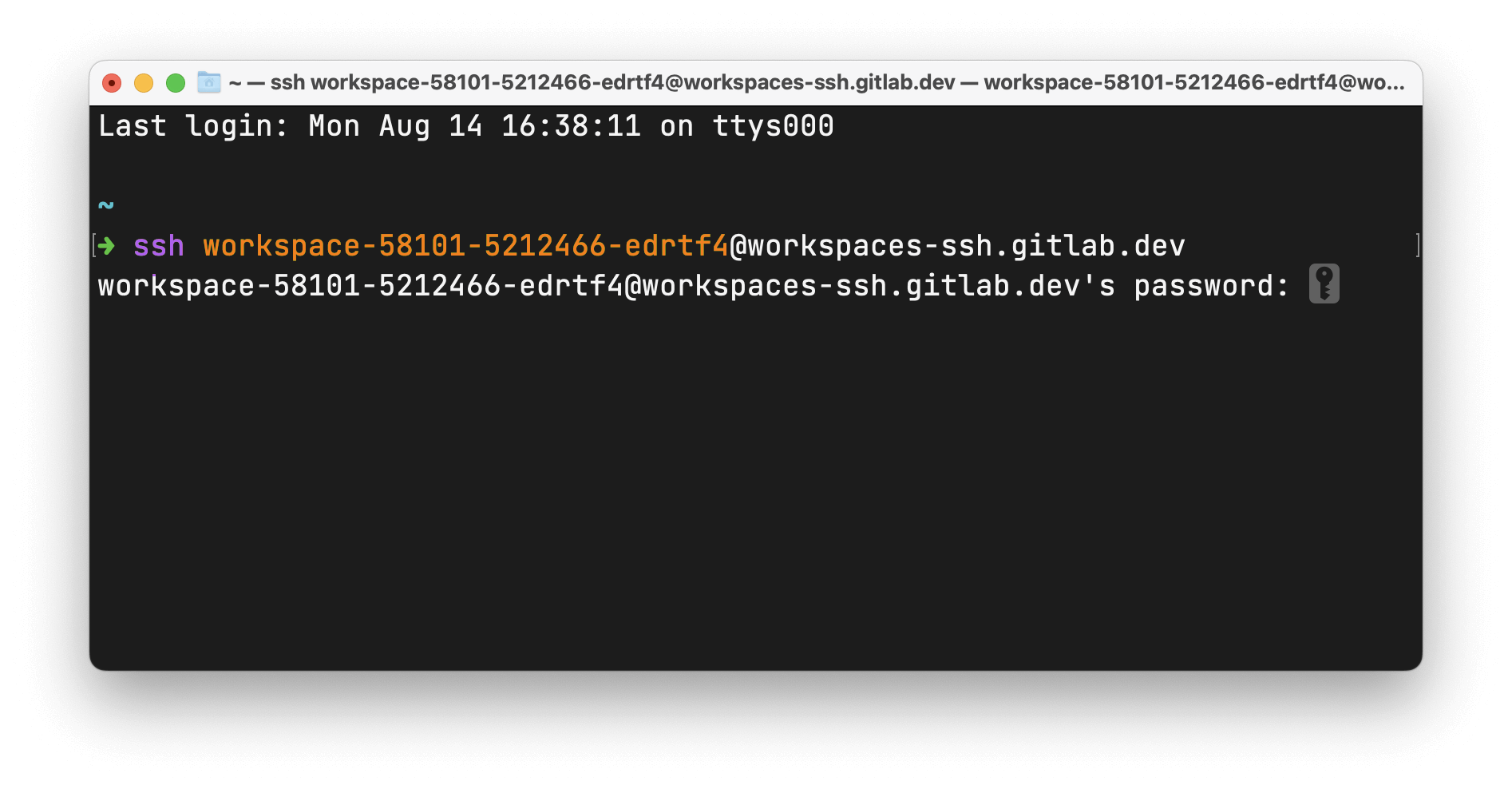

使用 SSH 连接到工作空间

使用工作空间,你可以创建可复制的、短暂的、基于云的运行时环境。自从 16.0 引入此功能以来,使用工作空间的唯一方法就是直接使用运行在环境中的基于浏览器的 Web IDE。然而,对用户来讲,Web IDE 并非总是最好用的工具。

在极狐 GitLab 16.3 中,你可以从你的桌面端使用 SSH 来很安全地连接到工作空间,然后来使用本地的工具和扩展。第一个迭代支持从 VS Code 或者从命令行编辑器,诸如 Vim 或 Emacs 中来直接进行 SSH 连接。对于其他编辑器的支持,诸如 JetBrains IDE 和 JupyterLab 会在将来的迭代中实现。

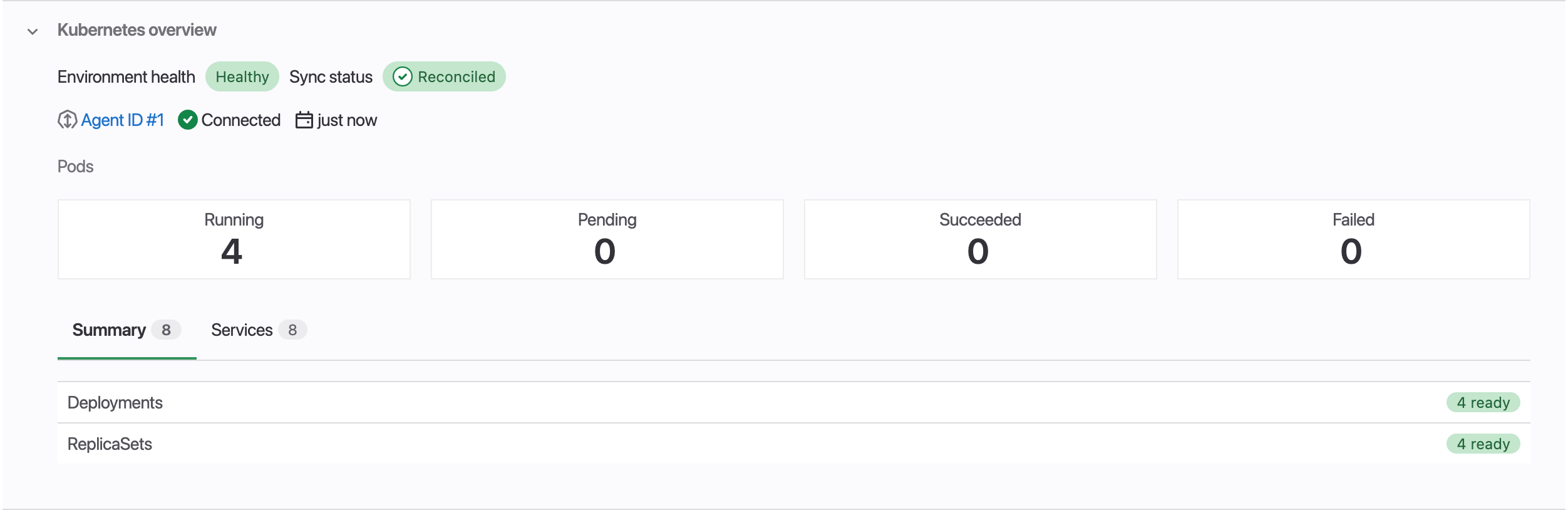

Flux 同步状态的可视化

在之前的版本中,或许需要用 kubectl 或者其他第三方工具来检查 Flux 部署的同步状态。但是从极狐 GitLab 16.3 以后,你可以直接在环境的 UI 街面上查看你的部署了。

部署依赖于 Flux Kustomization 及 HelmRelease 资源来收集给定环境的状态,当然,这需要为环境配置命名空间。默认情况下,极狐 GitLab 会在 Kustomization 及 HelmRelease 资源中查找与项目名称相关的字段。

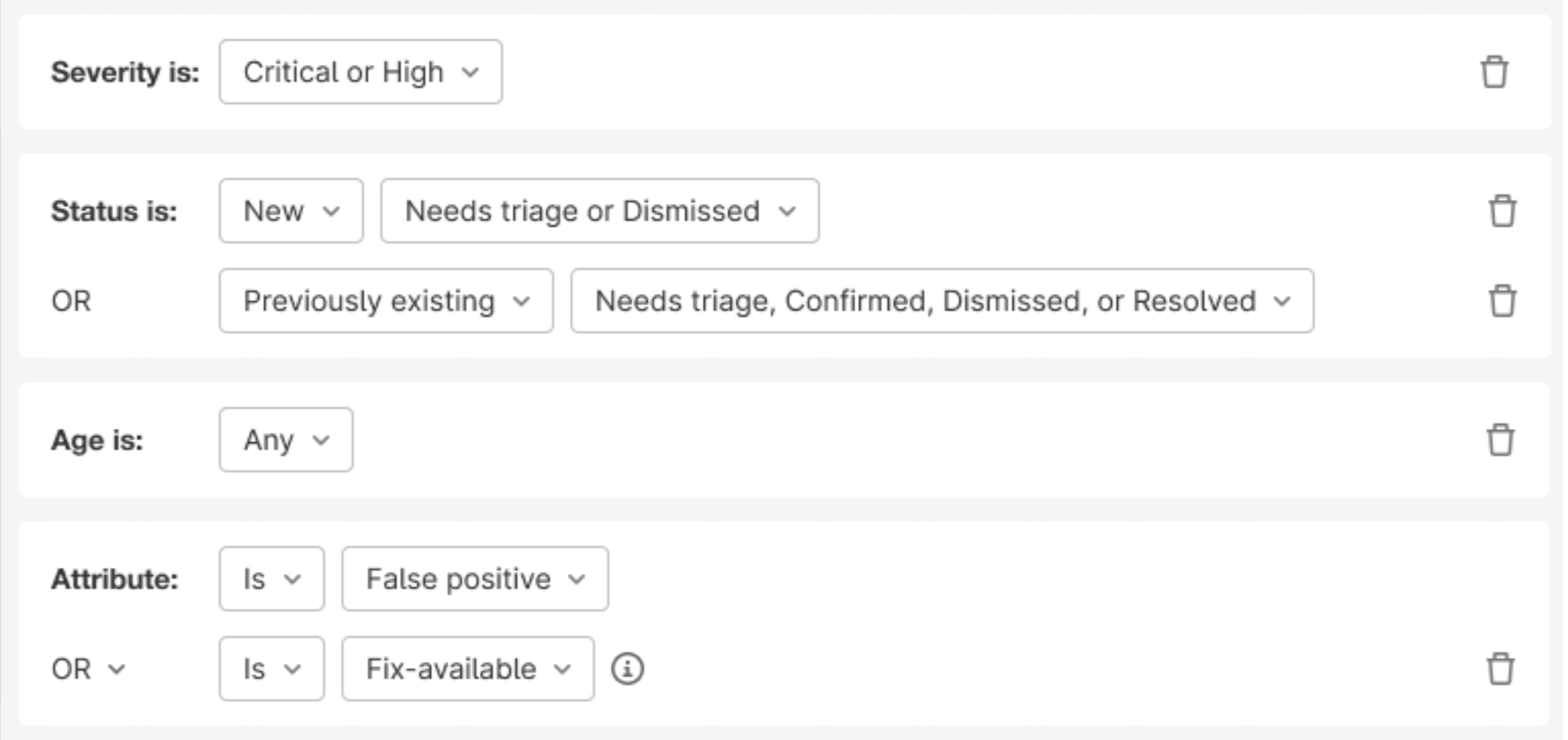

扫描结果策略中额外的过滤选项

对于安全和合规团队来说,确定扫描结果是来自于哪一个安全或合规扫描流程,是一件非常具有挑战的事情。针对扫描结果策略的细粒度过滤器将能帮助您消除噪音,以确定哪些漏洞或者违规行为是需要您关注的。这些新的过滤器及更新都将无缝集成到工作流中:

- 状态:状态规则的变更引入了针对“新漏洞”和“既有漏洞”之间的直观对比和执行。新的状态字段

new_needs_triage将允许您仅筛选需要分类的新漏洞。 - 年龄:根据漏洞检测到的日期,当漏洞超过 SLA(天、月或年)时,可以创建策略实现强制批准。

- 可用的修复:缩小策略的重点,以解决具有可用修复策略的依赖。

- 假阳性:针对 SAST 扫描结果、通过 Rezilion 进行的容器镜像扫描结果以及依赖项扫描结果,可以使用我们的漏洞提取工具来过滤掉已经被发现的假阳性漏洞。

在 VS Code 中查看安全漏洞

现在可以在 VS Code 中直接查看安全漏洞了,就像你在合并请求中看到的一样。

您已经可以监控 CI/CD 流水线的状态、查看 CI/CD 作业的日志,并在极狐GitLab 工作流面板上查看整个研发流程。现在,当您为某个分支创建一个合并请求后,您就可以看到一些在之前的默认分支上从未发现过的安全漏洞。

此功能特性是极狐GitLab VS Code 工作流的一部分。安全扫描结果是通过 API 拉取的,因此此功能对于那些试用 16.1 以后版本的用户是可用的,而且是 SaaS 都私有化部署均可使用的。

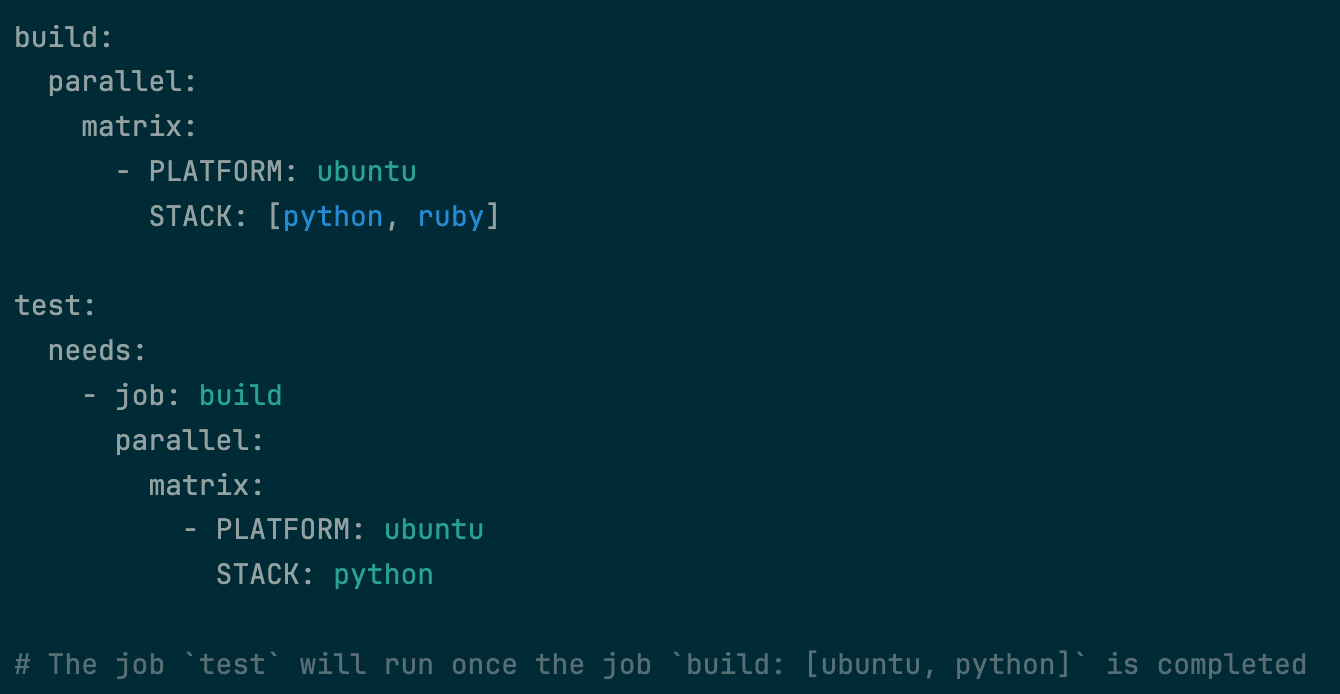

在并行作业中使用 needs 关键字

needs 关键字被用来定义作业之间的依赖关系。你可以使用关键字对于依赖于前序作业的作业进行配置,而不用遵从 stage 的顺序。当依赖作业完成后,当前作业就会立马执行,这能够加速流水线的执行。

之前的版本中,无法使用 needs 关键字来将 parallel matrix 作业设置为依赖,但在这个版本中,极狐 GitLab 启用了在 parallel matrix 作业中使用 needs 关键字的能力。现在,你可以为 parallel matrix 作业定义更加灵活的依赖关系了,这将帮助您更快的执行流水线。您的作业开始的越早,您的流水线完成的越早。

支持 Azure Key Vault 密钥管理器

现在可以很容易地从 CI/CD Job 中来获取存储在 Azure Key Vault 中的密钥信息了。新的集成简化了极狐 GitLab CI/CD 和 Azure Key Vault 的交互流程,这能够帮助简化构建和部署过程。